CHI E' BRETON

Breton è un gruppo industriale italiano leader nella progettazione di macchine industriali ad alta tecnologia, attivo a livello globale.

SI OCCUPA DI:

Logbot MACtool è il software che automatizza il Risk Assessment e la documentazione di conformità.

Easy Compliance

Logbot MACtool automatizza l’analisi dei rischi e la produzione della documentazione, rendendo la cybersecurity OT semplice, controllabile e verificabile in pochi click.

Controllo diretto

della cybersecurity OT

Gestisci i sistemi senza dipendere da consulenti.

Riduzione di tempi

e costi operativi

Analisi e documentazione automatiche.

Conformità

normativa integrata

Allineamento rapido a CRA e Regolamento Macchine UE.

Da gestione manuale e frammentata a sicurezza OT semplice, automatica e verificabile.

Tutte le funzionalità di Logbot MACtool per la cybersecurity industriale

Uno strumento che ti rende autonomo nella gestione della Cybersecurity OT,

trasformando ogni assessment in un processo ripetibile, sicuro e sotto controllo.

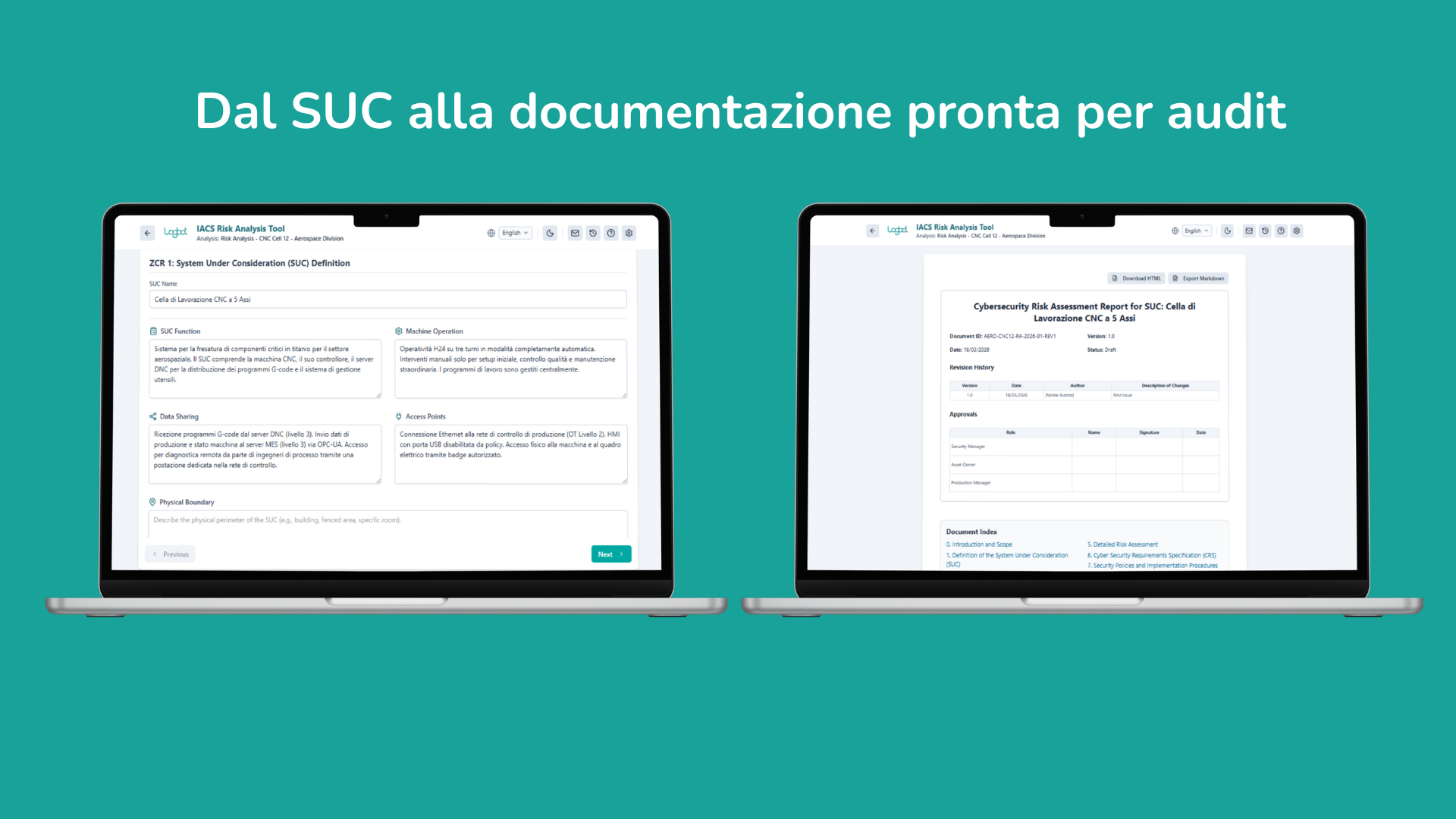

DEFinizione suc

Imposta perimetro, assunzioni e dipendenze

Asset Inventory

Inventory hardware e software organizzato

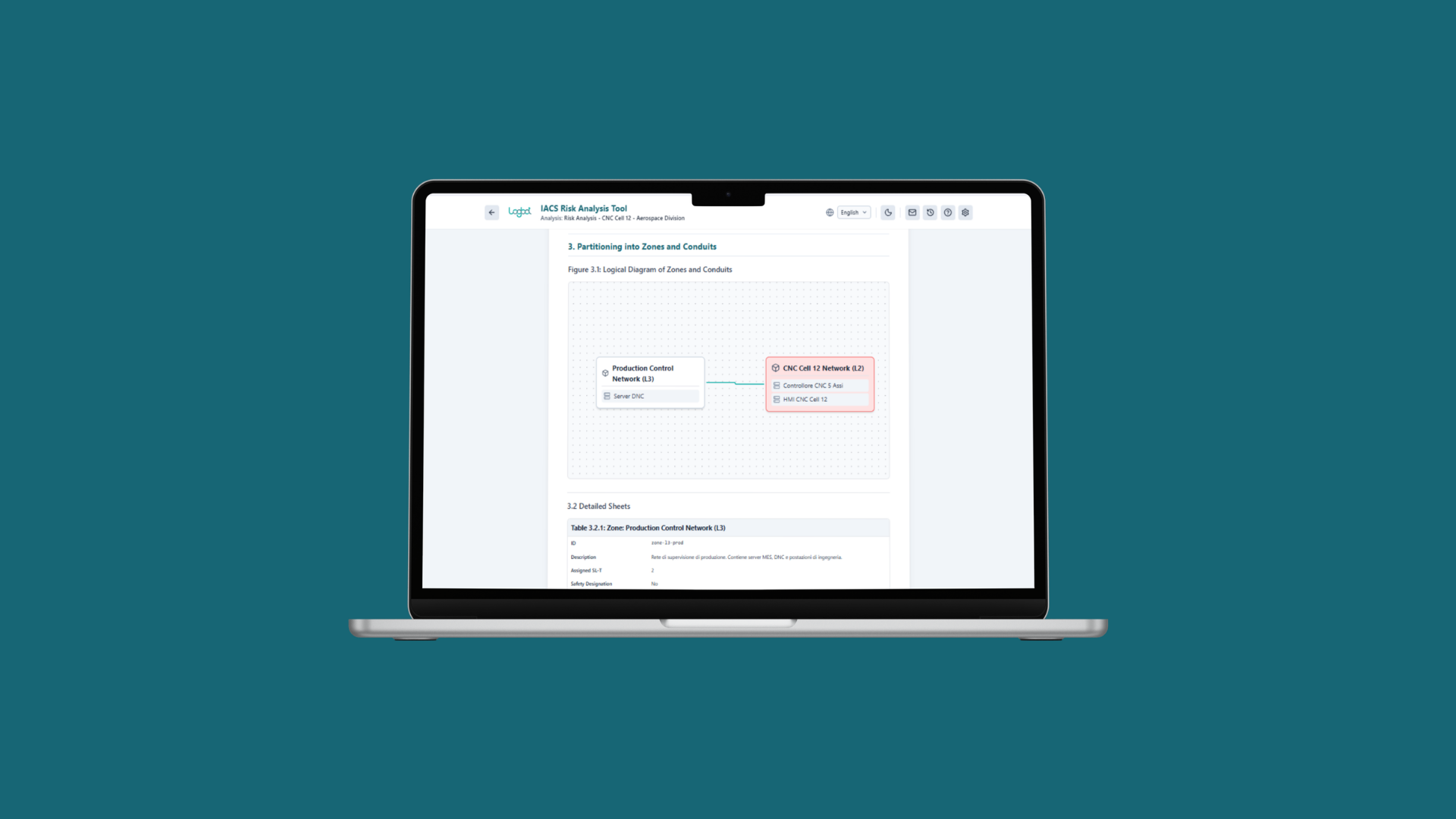

Modellazione architettura

Flussi dati, interfacce, zoning & conduits

Risk Assessment

Valutazione minacce e impatti secondo IEC 62443

Gap Analysis

Identifica gap e definisce azioni di mitigazione

Security Level

Traccia Target e Achieved con evidenze

Documentazione automatica

Report e documenti per audit e conformità

Gestione dati

Controllo completo on-premise e esportabile

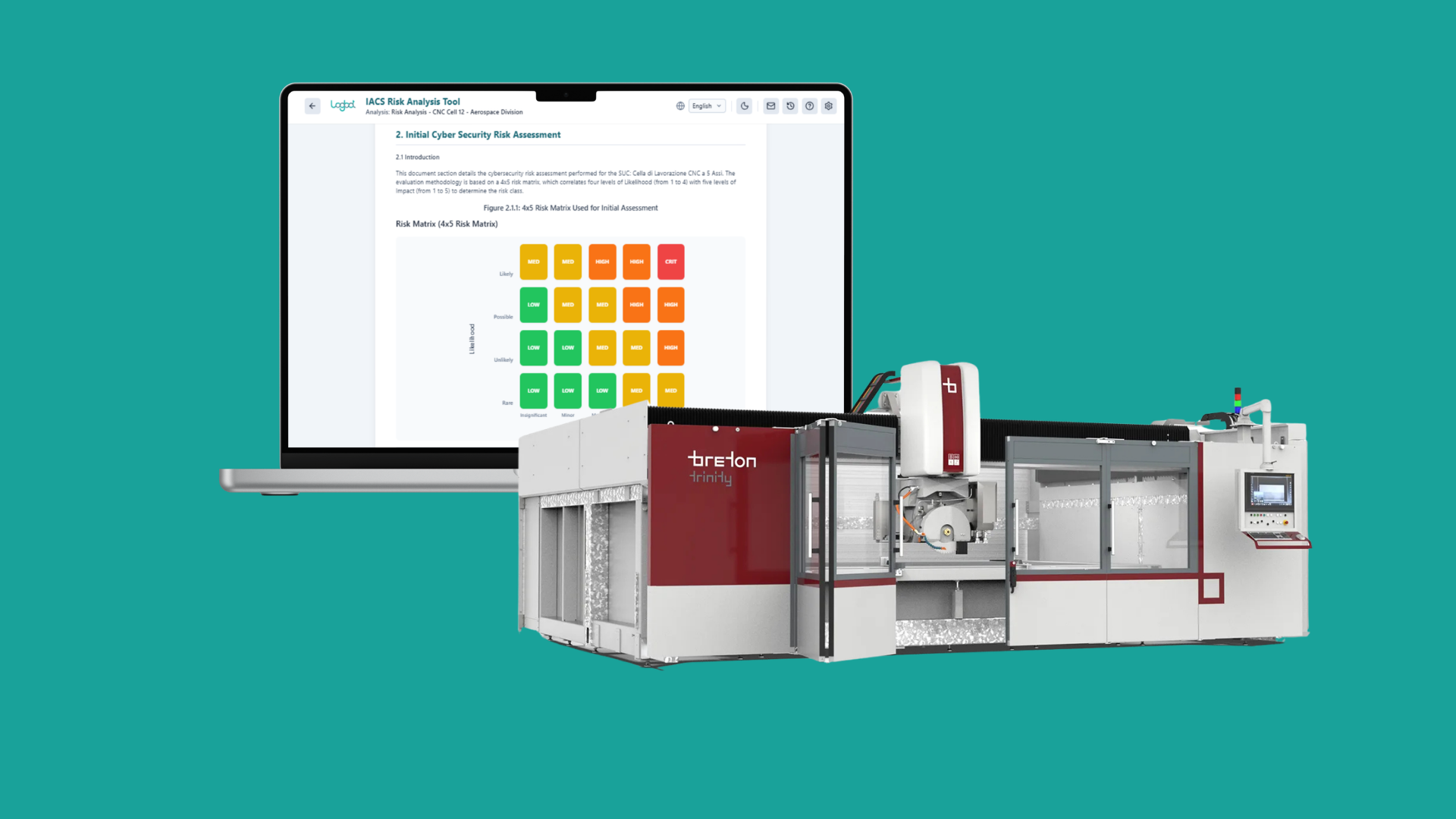

COME BRETON HA RAGGUNTO LA CONFORMITÀ E RESO AUTONOMA LA GESTIONE DELLA CYBERSECURITY OT DELLE PROPRIE MACCHINE

CHI E' BRETON

Breton è un gruppo industriale italiano leader nella progettazione di macchine industriali ad alta tecnologia, attivo a livello globale.

SI OCCUPA DI:

SUPPORTO DI LOGBOT

Logbot MACtool ha guidato Breton nella gestione della cybersecurity OT su una macchina CNC per componenti aerospaziali, coprendo tutto il percorso dall’assessment alla documentazione pronta per audit.

PROCESSO OPERATIVO:

RISULTATI RAGGIUNTI

RISULTATI:

La macchina CNC ha raggiunto la conformità IEC 62443-3-3

Vantaggi di Logbot MACtool

| Categoria | Logbot MACtool | Others | |

| Velocità audit | Audit completo automatico in poche ore | Settimane, lavoro manuale | |

| Costi | Costo fisso e contenuto | Alti e variabili | |

| Aggiornamento | Automatici e continui | Lenti e trascurati | |

| Scalabilità | Illimitata, più macchine e linee | Limitata | |

| Tracciabilità & documentazione | Audit trail, versioning, Policy generati automaticamente | Manuale, rischi di errore | |

| Supporto normativo | IEC 62443 codificati nativamente | Dipende dal consulente |

LICENZA SOFTWARE LOGBOT MACTool

|

|

|

|

|

|

|---|---|---|---|---|

|

|

Codice | Nome Pacchetto | Descrizione | Progetti inclusi |

|

|

SWA-RA-SUB-005 | Entry Level | Ideale per piccoli OEM o

consulenti indipendenti. Include tutte le funzionalità base e reporting standard con supporto Email. |

5 |

|

|

SW-RA-SUB-020 | Professional | La scelta standard per OEM

strutturati. Include funzionalità AI avanzate, gestione Librerie Asset e supporto prioritario. |

20 |

|

|

SW-RA-SUB-050 | Enterprise | Per grandi System Integrator e

OEM. Progetti estesi, personalizzazione report e sessioni di formazione. |

50 |

FAQ

CONTATTACI ORA:

PROTEGGI E AUTOMATIZZA I TUOI IMPIANTI